Examen Cryptographie QCM - Warning: TT: undefined function: 32 Warning: TT: undefined function: 32 - Studocu

Examen QCM cryptographie - Examen de s ́ecurit ́e informatique, M2 Pro R ́eseaux et T ́elecoms, le - Studocu

Exercices sur le traitement de l'information 2 | Exercices Applications des sciences informatiques | Docsity

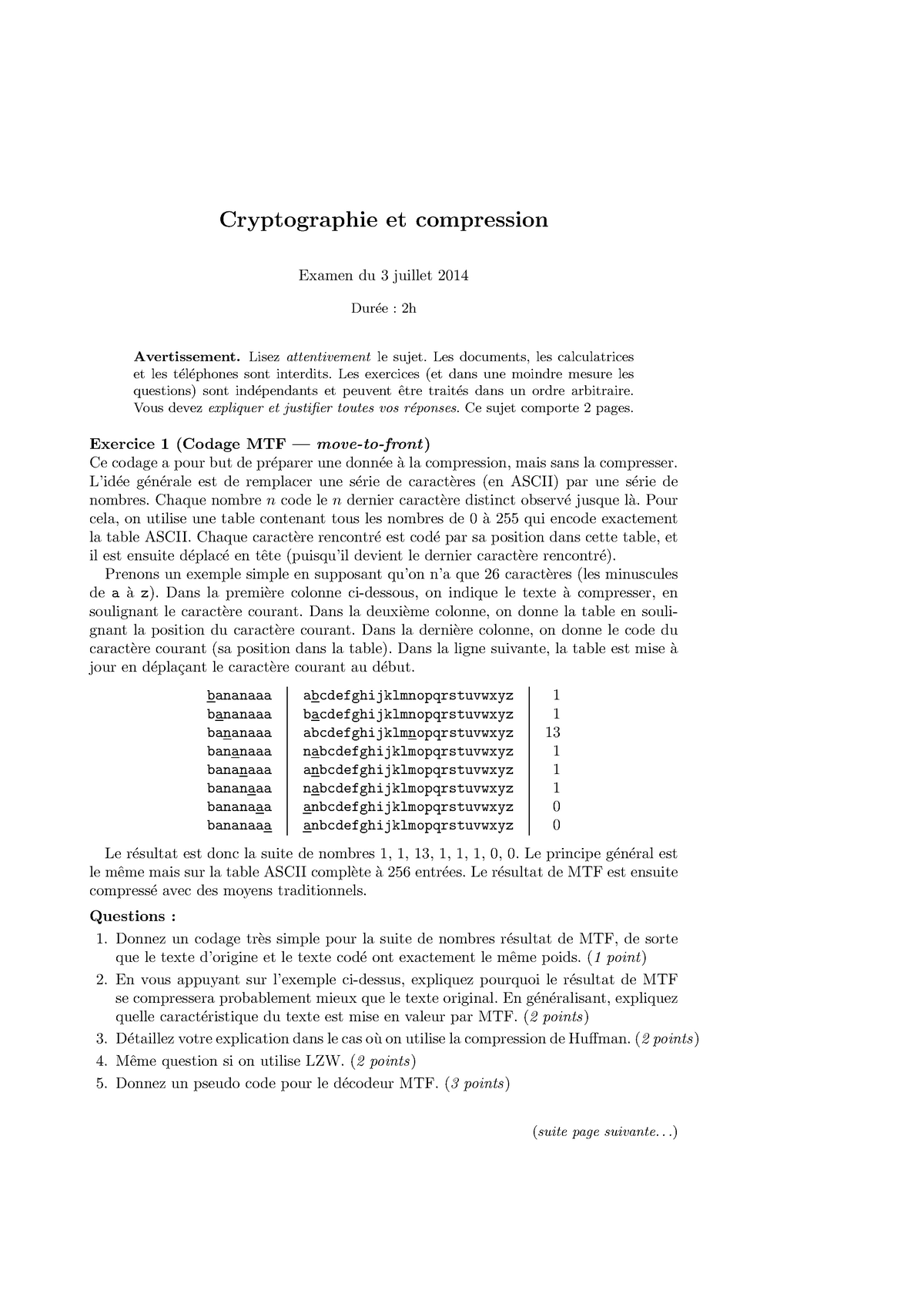

Examen 3 Juillet 2014, questions - Cryptographie et compression Examen du 3 juillet 2014 Dur ́ee : - Studocu

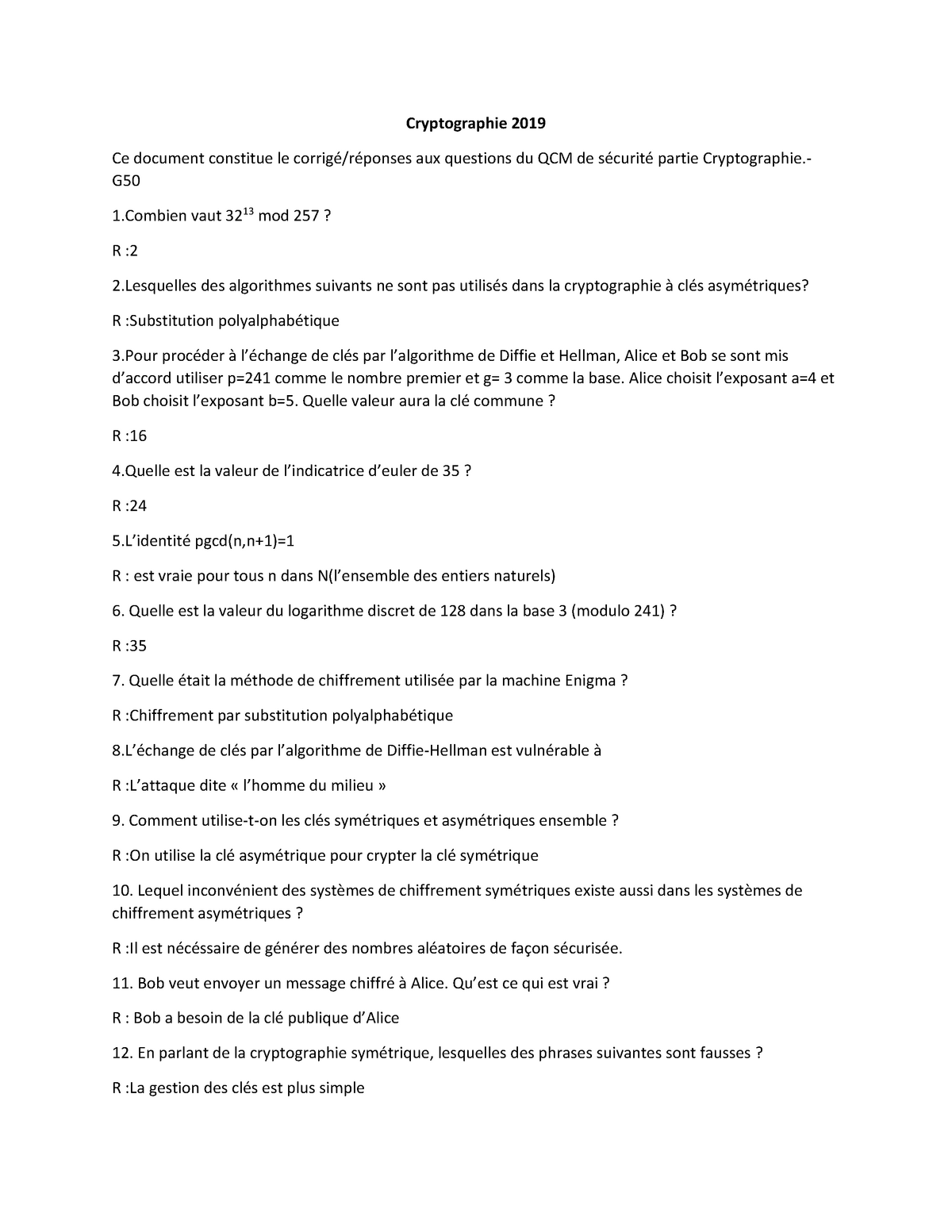

Examen Securite - Omarcheikhrouhou - 10 - 11 - Correction | PDF | Cryptage | Public-key cryptography

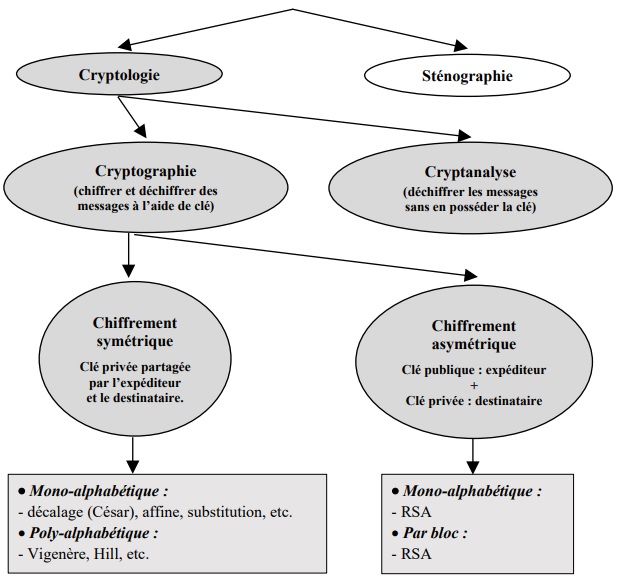

PDF) Application de la cryptographie à la sécurisation d'un réseau informatique à l'aide d'un processeur de sécurité | Joël Hubin - Academia.edu

Examen Cryptographie QCM - Warning: TT: undefined function: 32 Warning: TT: undefined function: 32 - Studocu

Examen Securite - Omarcheikhrouhou - 10 - 11 - Correction | PDF | Cryptage | Public-key cryptography

Réseaux et Sécurité Informatique: Le cryptage symétrique et asymétrique - le certificat & la signature éléctronique - Exercices corrigés